4.20.2 Entra ID für Verbunddienste im Azure Portal einrichten

Beim Zugriff auf Microsoft Entra ID muss sich die SwyxWare-Anwendung authentifizieren.

Bei der Einrichtung der Verbunddienste können Sie für den sicheren Zugriff

einen geheimen Clientschlüssen im Azure Portal erstellen und im Swyx Control Center eintragen,

oder

ein Zertifikat im Swyx Control Center erzeugen und im Azure Portal hochladen.

Geheimer Clientschlüssel vs. Zertifikat

Das Ablaufdatum des geheimen Clientschlüssels im Azure Portal ist aufwendig zu überprüfen. Das maximale Ablaufdatum ist eingeschränkt.

Das Ablaufdatum des Zertifikats kann von Ihnen weit in der Zukunft gesetzt werden und ist direkt im Swyx Control Center sichtbar. Es wird daher empfohlen, das Zertifikat zu verwenden.

So konfigurieren Sie die SwyxWare Anwendung in Entra ID

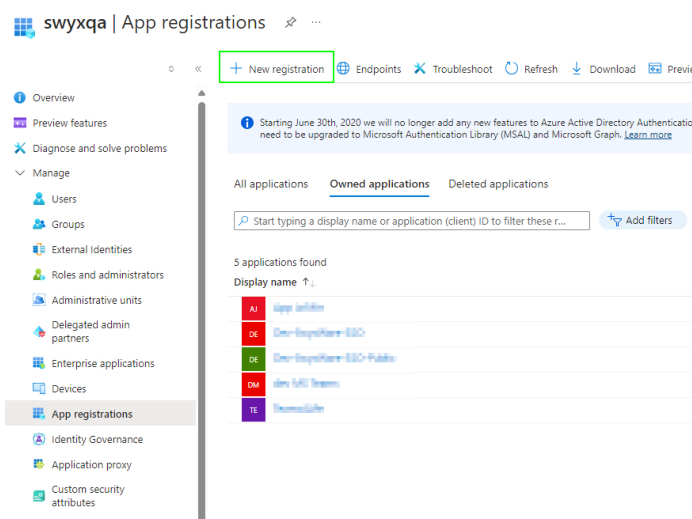

1 Melden Sie sich als Administrator am Azure-Portal an.

2 Wählen Sie Microsoft Entra ID.

3 Wählen Sie App registrations.

4 Klicken Sie auf New registration.

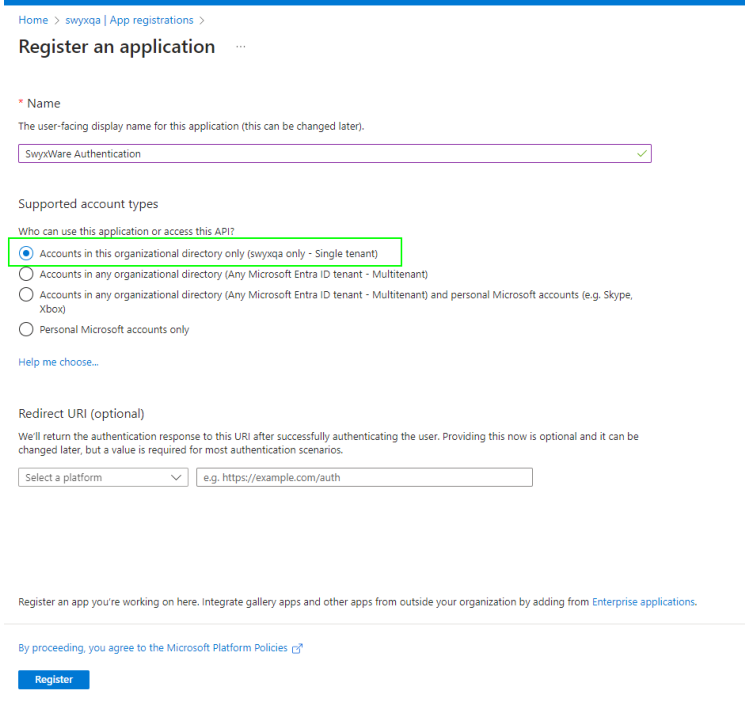

5 Geben Sie für die Anwendung einen belibigen Namen ein.

6 Unter Supported account types wählen Sie die Option Accounts in this organisational directory only (<accountg> only - Single tenant).

7 Klicken Sie auf Register.

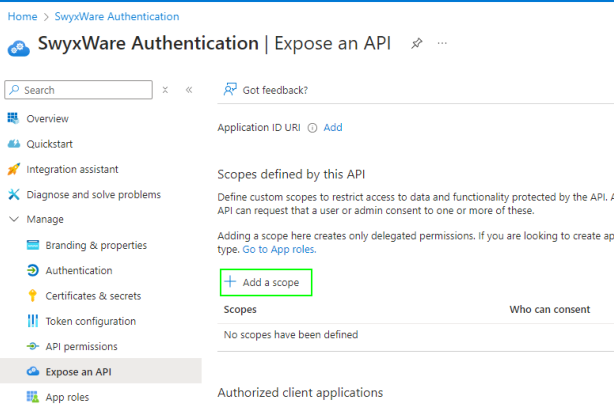

8 Wählen Sie <SwyxWare App> | Expose an API.

9 Klicken Sie auf Add a scope.

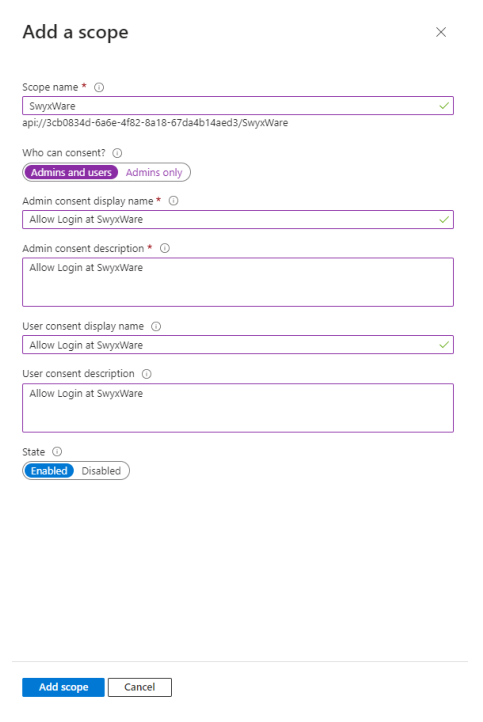

10 Geben Sie den Namen "SwyxWare" ein.

Wenn noch keine Application ID-URI konfiguriert ist, fügen Sie eine hinzu. Dazu klicken sie auf "Add" und betätigen die vorgeschlagene URI im angezeigtem Dialog.

11 Wählen Sie die Option Admins and users aus.

12 Als Anzeigenamen und Beschreibung können Sie beispielsweise „Allow login at SwyxWare“ eingeben.

13 Wählen Sie Enabled und klicken Sie auf Add scope.

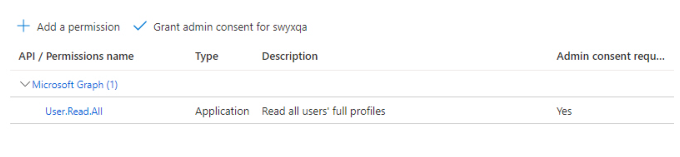

14 Wählen Sie <SwyxWare App> | API permissions.

15 Klicken Sie auf Add a permission.

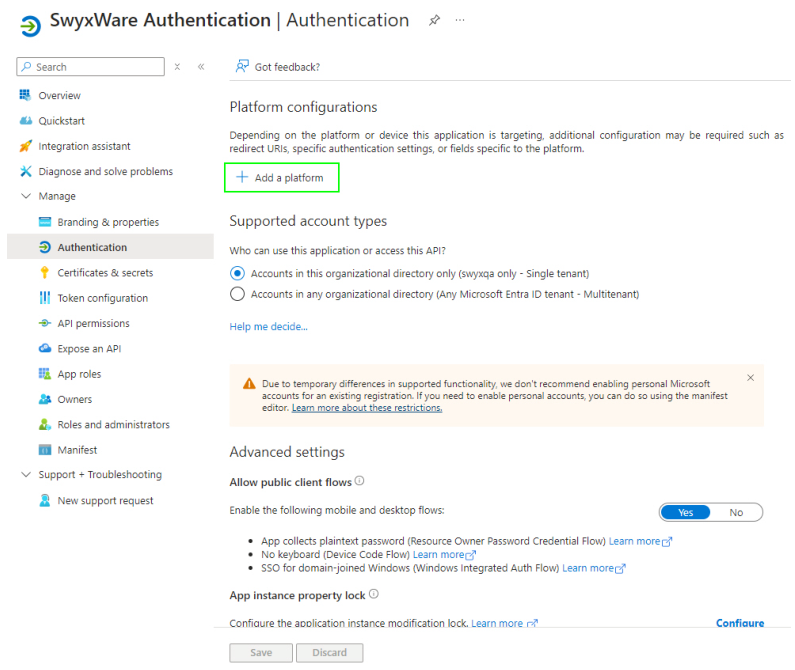

16 Wählen Sie <SwyxWare App> | Authentication.

17 Unter dem Menüpunkt Allow public client flows, wählen Sie Yes.

18 Klicken Sie auf Add a platform.

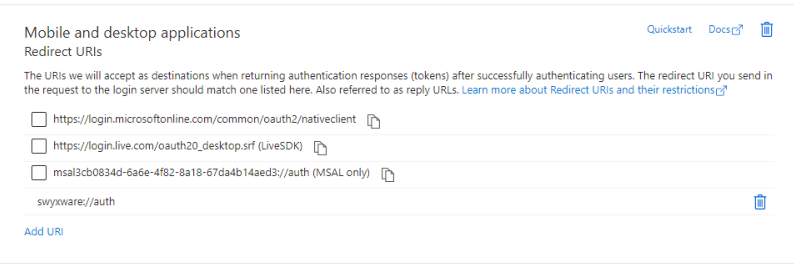

19 Unter Mobile and destktop applications klicken Sie auf Add URI.

20 Geben Sie die folgende URI ein: swyxware://auth

21 Klicken Sie auf Save.

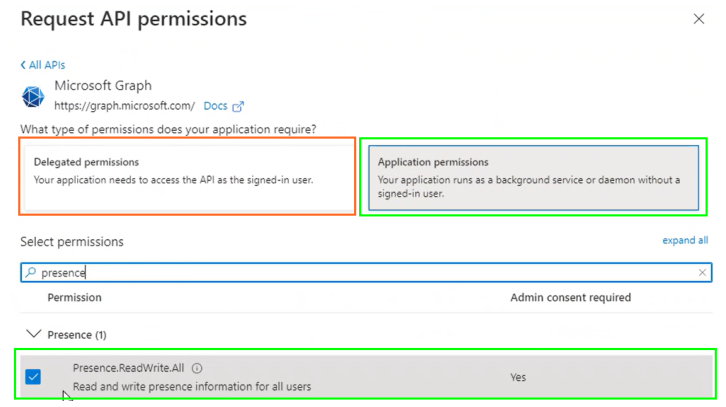

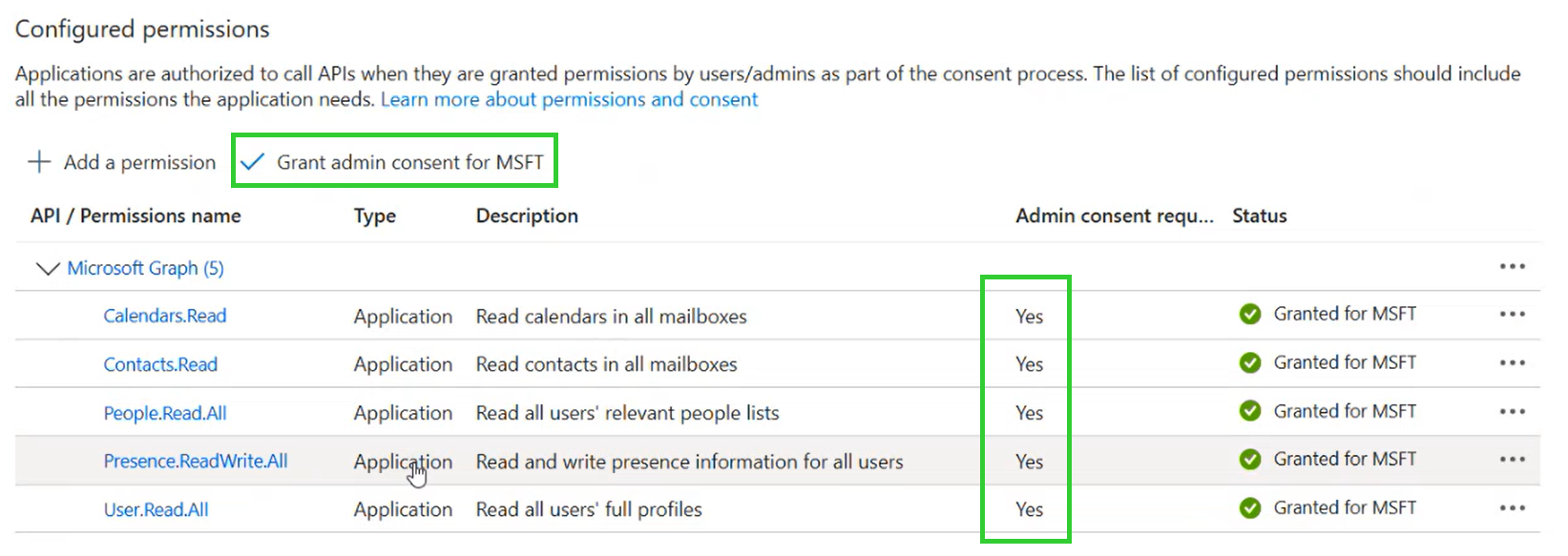

Die folgende Berechtigungen müssen Sie hinzufügen:

User.Read.All (für allgemeine Funktionalität)

Contacts.Read (für Kontakt-Synchronisierung)

People.Read.All (für Kontakt-Synchronisierung)

Calenders.Read (für Kalender-Synchronisierung)

Presence.Read.All (für Teams Präsenz-Synchronisierung)

Wenn der SwyxWare Status „Spricht gerade“ an MS Teams weitergeleitet werden soll (die Option in

In beide Richtungen, siehe

5 Wählen Sie den Tab Funktionen.):

Presence.ReadWrite.All

Jede benötigte API-Berechtigung ist Ihrer Domain zugewiesen:

24 Klicken Sie auf Save.

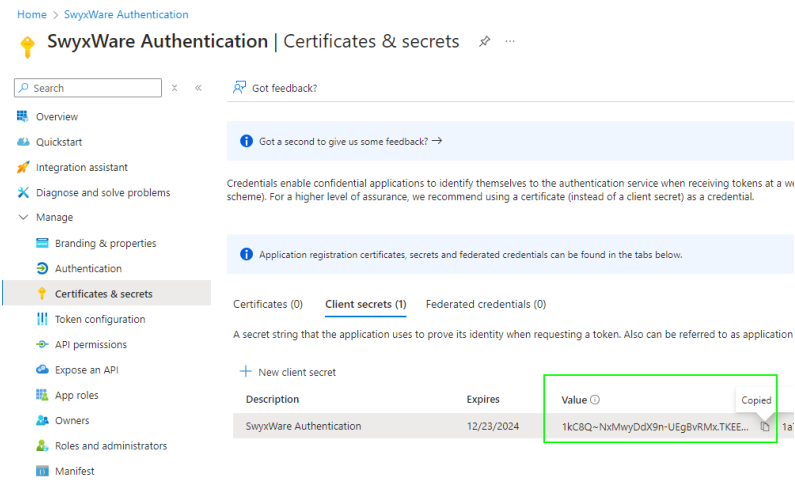

Wenn für die Authentifizierung ein geheimer Clientschlüssel verwendet werden soll:

25 Erstellen Sie ggf. einen geheimen Clientschlüssel unter Certificate and secrets | Client secrets, siehe „So generieren Sie zusätzliche geheime Clientschlüssel“ unter:

https://learn.microsoft.com/de-de/azure/marketplace/create-or-update-client-ids-and-secrets#update-the-client-secret-associated-with-your-client-id

Für die Gültigkeit des Clientschlüssels empfehlen wir die maximale Dauer auszuwählen.

26 Wählen Sie <SwyxWare App> | Certificates & Secrets.

27 Klicken Sie auf New client secret.

28 Geben Sie eine Beschreibung ein.

29 Wählen Sie eine Ablauffrist aus.

30 Klicken Sie auf Save.

Der neue geheime Clientschlüssel erscheint in der Liste:

| Der Wert des geheimen Clientschlüssels wird nachfolgend durch „***...“ verdeckt. Speichern Sie den Wert des Schlüssels (Spalte Value) unmittelbar nach dem Erstellen in einer geschützten Datei, um diesen anschließend in Swyx Control Center einzugeben (ins Feld Geheimer Clientschlüssel). |